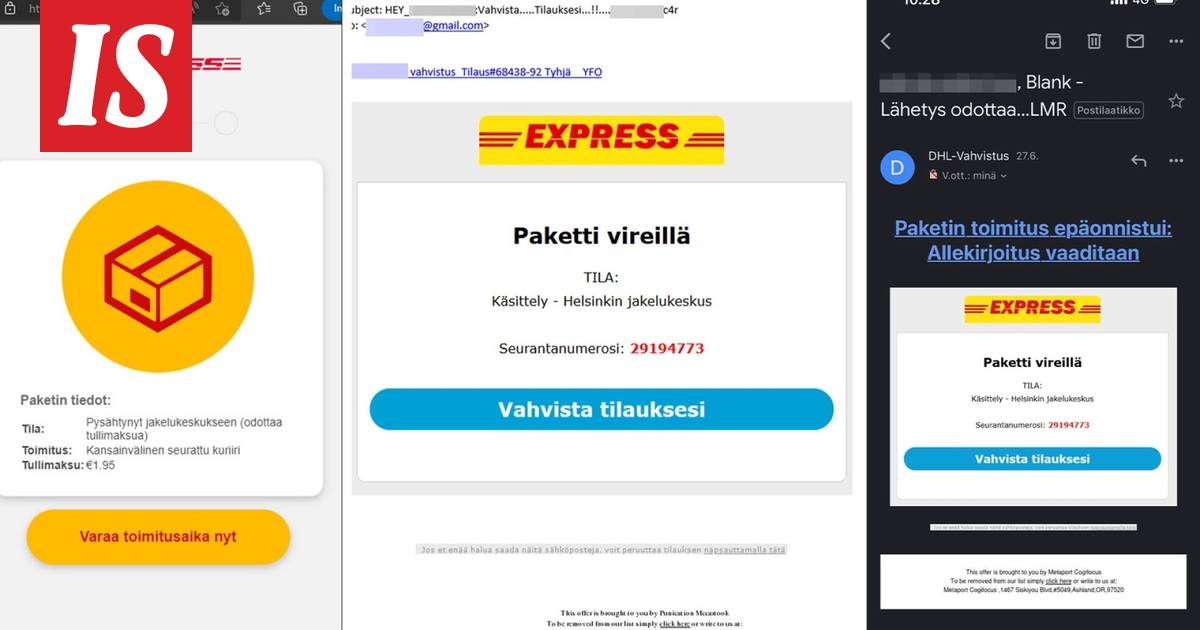

Menin tyhmänä maksamaan 2€ ja nyt sitten oon hetken ilman pankkikorttia, kun piti sulkea koko kortti. Juuri tein jonkun dhl tilauksen ja perään tuli tuo huijaus. No ei auta, onneksi sentään sattui tuo uutinen eteen.

Uusi huijaus ohittaa Gmailin suojaukset ja maksaa uhrilleen 88 €/kk

Sähköpostit ohittavat sähköpostiohjelmien suojaukset, mutta lopussa odottaa tilausansa. Näytämme, miten huijaus etenee.www.is.fi

-

PikanavigaatioAjankohtaista io-tech.fi uutiset Uutisia lyhyesti Muu uutiskeskustelu io-tech.fi artikkelit io-techin Youtube-videot Palaute, tiedotukset ja arvonnat

Tietotekniikka Prosessorit, ylikellotus, emolevyt ja muistit Näytönohjaimet Tallennus Kotelot ja virtalähteet Jäähdytys Konepaketit Kannettavat tietokoneet Buildit, setupit, kotelomodifikaatiot & DIY Oheislaitteet ja muut PC-komponentit

Tekniikkakeskustelut Ongelmat Yleinen rautakeskustelu Älypuhelimet, tabletit, älykellot ja muu mobiili Viihde-elektroniikka, audio ja kamerat Elektroniikka, rakentelu ja muut DIY-projektit Internet, tietoliikenne ja tietoturva Käyttäjien omat tuotetestit

Softakeskustelut Pelit, PC-pelaaminen ja pelikonsolit Ohjelmointi, pelikehitys ja muu sovelluskehitys Yleinen ohjelmistokeskustelu Testiohjelmat ja -tulokset

Muut keskustelut Autot ja liikenne Urheilu TV- & nettisarjat, elokuvat ja musiikki Ruoka & juoma Koti ja asuminen Yleistä keskustelua Politiikka ja yhteiskunta Hyvät tarjoukset Tekniikkatarjoukset Pelitarjoukset Ruoka- ja taloustarviketarjoukset Muut tarjoukset

Kauppa-alue

Navigation

Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Huomio: This feature may not be available in some browsers.

Lisää vaihtoehtoja

Tyylin valinta

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Tietoturvauutiset ja blogipostaukset

- Keskustelun aloittaja Sampsa

- Aloitettu

Itselle tullut nuita DHL-viestejä pelkästään tämän päivän aikana lähemmäs 20kpl. Juuri eilen noudin paketin DHL:n kautta, ihmetytti että hetikö alkoi mainos/huijausalgoritmit pommittamaan kun ei ole palvelua käyttänyt muutamaan vuoteen mutta näköjään laajempi juttu. Puskevat tosiaan filtteristä läpi suoraan saapuneet-kansioon, vain muutama jäänyt roskapostikansioon. Pelkkä vilkaisu lähettäjän osoitteeseen mallia asd26föbijkwe49nw miukumauku totally90notvirus ja muut sen johdannaiset paljastaa jo että huijaus.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 300

Telian ja Nordean nimissä tulee kanssa huijausviestejä.

www.mtvuutiset.fi

www.mtvuutiset.fi

Telian ja Nordean nimissä leviää nyt ovelia huijauksia – asiantuntija kertoo, mikä viimeistään paljastaa vedätyksen: "Näinhän ei laskutusvirheen kohdalla voi olla"

Ainakin Telian ja Nordean nimissä leviävässä sähköpostissa väitetään, että vastaanottaja on maksanut laskunsa kahdesti. Kyseessä on huijaus.

- Liittynyt

- 19.10.2016

- Viestejä

- 1 662

Aika monta vuotta on Googlen jumaltason roskapostifiltteri toisiaan toiminut itsellä täydellisesti, joten ehkäpä se nyt on sitten kerta se ensimmäinenkin. Jokaisen viestin olen painanut report as spam.

Toki filtterin Google saanut näin toimivaksi olemalla suosituin mailipalvelu ja lukemalla kaikkien viestit.

Toki filtterin Google saanut näin toimivaksi olemalla suosituin mailipalvelu ja lukemalla kaikkien viestit.

- Liittynyt

- 21.06.2017

- Viestejä

- 7 571

Aika monta vuotta on Googlen jumaltason roskapostifiltteri toisiaan toiminut itsellä täydellisesti, joten ehkäpä se nyt on sitten kerta se ensimmäinenkin. Jokaisen viestin olen painanut report as spam.

Toki filtterin Google saanut näin toimivaksi olemalla suosituin mailipalvelu ja lukemalla kaikkien viestit.

Eiköhän käytännössä kaikkialla nykyisin "lueta" kaikkien sähköpostit. Tai jos sellaista palvelua käyttää missä ei lueta, niin spammin määrä on kyllä valtava vähänkin vanhemmilla osoitteilla jotka on vuotanu ties kuinka monessa murrossa.

Itte ajelen omaa mailipalvelinta omalla domainilla, kohta jo 20v täynnä ja palvelimellla joka ikinen maili joka pääsee tietyistä header tarkistuksista läpitte, menee sen jälkeen vielä RSPAMD:n läpitte jossa se "luetaan".

- Liittynyt

- 19.10.2016

- Viestejä

- 1 662

Google tosin lukee viesteistä sisällön ja käyttää mainontaan jne. Kun taas esim. yrityspuolen ratkaisut vain tekevät lukemista spämmin jne suodattamiseen. Hieman eroa tuossa on vaikka molemmissa mailit oikeasti luetaan ja analysoidaan roskan osalta.Eiköhän käytännössä kaikkialla nykyisin "lueta" kaikkien sähköpostit. Tai jos sellaista palvelua käyttää missä ei lueta, niin spammin määrä on kyllä valtava vähänkin vanhemmilla osoitteilla jotka on vuotanu ties kuinka monessa murrossa.

Itte ajelen omaa mailipalvelinta omalla domainilla, kohta jo 20v täynnä ja palvelimellla joka ikinen maili joka pääsee tietyistä header tarkistuksista läpitte, menee sen jälkeen vielä RSPAMD:n läpitte jossa se "luetaan".

- Liittynyt

- 19.10.2016

- Viestejä

- 4 762

Tätä samaa tapahtuu paljon myös NPM-kirjastojen (JavaScript) kanssa. Kehittäjät kun voivat periaatteessa milloin tahansa muuttaa koodin toimintatapaa, ja päivityksiä ei välttämättä katselmoi kukaan. Siitä ei ole kuin pari kuukautta, kun omaan projektiini tuli pull request jonka build-scriptin yhteyteen joku ulkopuolinen halusi lisätä oman kätevän kirjastonsa pienentämään eri kielten käännösten yhteydessä olevien tiedostojen kokoa. Vaikutti ensin ihan kätevältä ajatukselta, mutta kun tutki kehittäjän taustoja, jäljet johtivat itänaapuriin, kirjastoa ei käyttänyt kukaan muu, ja oli vasta pari päivää sitten laitettu jakoon. Avointa koodiahan se toki oli, mutta se ei vielä takaa mitään. Pull requestin sulkiessa sitten vielä kysyi, no että miksikäs moinen. Tuumasin vain, että ajan näitä skriptoja omalla koneellani.

Melkeinpä esimerkkitapaus siitä mitä olisikaan voinut sattua, jos olisin laittanut tuon kirjaston projektiin mukaan.

Itse dependencyt lisäämällä/päivittämällä voisi ajatella yarnin zero-install ajatuksen mitigoivan tuota riskiä. (nopeasti pohdittuna)

Cache strategies | Yarn

How to ensure your installs perform the absolute minimal amount of work.

Facebookin mainonnan analytiikka säilöö käyttäjistä nähtävästi arkaluonteisia tietoja vaikka ne pitäisi poistaa. Ongelma saattaa olla siinä, ettei Facebookin suodatus ymmärrä muita kieliä kuin englanti.

sverigesradio.se

sverigesradio.se

Swedish Radio created fake pharmacy - reveals how Facebook stored sensitive information - Radio Sweden

Facebook say that their system is built to find and delete sensitive information, for example about people's medication, illnesses and sex lives.By creating ...

- Liittynyt

- 20.10.2016

- Viestejä

- 7 026

Vähän pidempään siinä meni kuin ennakoivat aikoinaan EUssa, mutta nyt sitten on mennyt läpi säädökset:

digital-strategy.ec.europa.eu

digital-strategy.ec.europa.eu

DSAsta kirjoittelin melkein kaksi vuotta sitten ja silloin meinasivat saada läpi saman vuotena:

Sekä hyviä että huonoja puolia tuovat nuo, saa nähdä vaan miten meinaavat isot firmat pakottaa noihin ehtoihin. Esimerkiksi käyttäjän pitäisi pystyä poistamaan ostamastaan puhelimesta kaikki bloatware pois niin halutessaan, mikä kuulostaa loistavalta, mutta toteutusta odotellessa...

The Digital Services Act

The Digital Services Act helps to make the online environment safe and trustworthy.

DSAsta kirjoittelin melkein kaksi vuotta sitten ja silloin meinasivat saada läpi saman vuotena:

Tietoturvauutiset ja blogipostaukset

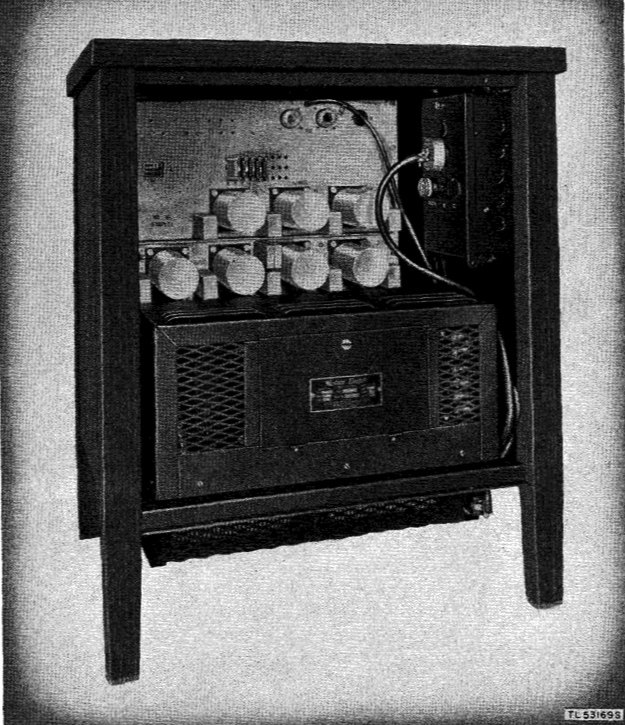

Vähemmän yllättäen taas SSL / TLS ongelmia. Ajoitushyökkäykset ei sinänsä ole todellakaan mitään uutta, vaan ne syntyvät suorastaan itsestään jos niitä vastaan ei rakenneta huolellista suojausta: Raccoon Attack Hyvä aika kuitenkin päivitellä TLSv1.3:n jos ei ole vielä käytössä.

bbs.io-tech.fi

Sekä hyviä että huonoja puolia tuovat nuo, saa nähdä vaan miten meinaavat isot firmat pakottaa noihin ehtoihin. Esimerkiksi käyttäjän pitäisi pystyä poistamaan ostamastaan puhelimesta kaikki bloatware pois niin halutessaan, mikä kuulostaa loistavalta, mutta toteutusta odotellessa...

Vähän pidempään siinä meni kuin ennakoivat aikoinaan EUssa, mutta nyt sitten on mennyt läpi säädökset:

The Digital Services Act

The Digital Services Act helps to make the online environment safe and trustworthy.digital-strategy.ec.europa.eu

DSAsta kirjoittelin melkein kaksi vuotta sitten ja silloin meinasivat saada läpi saman vuotena:

Tietoturvauutiset ja blogipostaukset

Vähemmän yllättäen taas SSL / TLS ongelmia. Ajoitushyökkäykset ei sinänsä ole todellakaan mitään uutta, vaan ne syntyvät suorastaan itsestään jos niitä vastaan ei rakenneta huolellista suojausta: Raccoon Attack Hyvä aika kuitenkin päivitellä TLSv1.3:n jos ei ole vielä käytössä.bbs.io-tech.fi

Sekä hyviä että huonoja puolia tuovat nuo, saa nähdä vaan miten meinaavat isot firmat pakottaa noihin ehtoihin. Esimerkiksi käyttäjän pitäisi pystyä poistamaan ostamastaan puhelimesta kaikki bloatware pois niin halutessaan, mikä kuulostaa loistavalta, mutta toteutusta odotellessa...

Ei pitäis olla mitenkään vaikeaa. Esim. kun Android luurin liittää Microsoftin Intune-hallintaan, niin siinä samalla poistuu, jos ei nyt kaikki, niin kuitenkin suurin osa bloatwaresta. Nyt se sama toiminto pitäisi vaan avata muidenkin kuin yritysten käyttöön.

- Liittynyt

- 20.10.2016

- Viestejä

- 7 026

Oletettavasti vakava tietoturvauhka löytynyt uusista Android luureista, mikä mahdollistaa melkoisia asioita hyökkääjälle...

www.androidpolice.com

the researcher claims that it can enable arbitrary read and write, privilege escalation, and disable SELinux security protections

www.androidpolice.com

the researcher claims that it can enable arbitrary read and write, privilege escalation, and disable SELinux security protections

None of the precise technical details behind how the exploit works have been released, but a video claiming to show the exploit used on a Pixel 6 Pro was able to achieve root and disable SELinux. With tools like that, a malicious actor could achieve a lot of damage.

all phones using v5.10 of the Linux Kernel are affected

Pixel 6 and Galaxy S22 affected by major new Linux kernel vulnerability

Fully "pwned" in a demonstration with privilege escalation, root, and SELinux disabled

None of the precise technical details behind how the exploit works have been released, but a video claiming to show the exploit used on a Pixel 6 Pro was able to achieve root and disable SELinux. With tools like that, a malicious actor could achieve a lot of damage.

all phones using v5.10 of the Linux Kernel are affected

- Liittynyt

- 19.10.2016

- Viestejä

- 1 049

EU komissio puuhaa Apple-tyylistä lapsipornografiamateriaalin (eng. CSAM) skannausta kaikkiin viestintäsovelluksiin (sähköposti, WhatsApp jne.). Joko palvelun tarjoaja rikkoisi end-to-end salauksen ja skannaisi kaiken viestiliikenteen tai sitten käyttäjien päätelaitteet automaattisesti skannaisivat viestiliikenteen. Jos jotain epäilyttävää löytyy, löydöksestä lähtisi tieto viranomaisille automaattisesti.

tutanota.com

tutanota.com

CSAM Scanning: EU Commission's lies uncovered. | Tuta

We have analyzed telecommunication surveillance orders. Data shows that the EU's CSAM scanning is completely disproportionate and must be stopped.

Viimeksi muokattu:

- Liittynyt

- 17.10.2016

- Viestejä

- 5 007

Jotenkin voisi luulla että sähköposti ja WhatsApp tai vastaavat pikaviestimet eivät ole niitä alustoja joilla tuo kama pääasiassa liikkuu. Toki, olisihan tuo kätevä kiusantekoon, tarpeeksi anonyymistä sähköpostia vaan lapoa lähettämään kusipäiden sähköposteihin niin saa viranomaiset ihmetellä sitten niiden iloksi hommaa. Oikeastaan, olisi kätevä jekku jos joku ymppäisi tähän jokun kätevän haittaohjelman joka lähettäisi saastuneen käyttäjän kontakteille kyseistä kamaa ja saastuttaisi puolestaan taas ne jne.EU komissio puuhaa Apple-tyylistä lapsipornografiamateriaalin (eng. CSAM) skannausta kaikkiin viestintäsovelluksiin (sähköposti, WhatsApp jne.). Joko palvelun tarjoaja rikkoisi end-to-end salauksen ja skannaisi kaiken viestiliikenteen tai sitten käyttäjien päätelaitteet automaattisesti skannaisivat viestiliikenteen. Jos jotain epäilyttävää löytyy, materiaali välitettäisiin viranomaisille.

CSAM Scanning: EU Commission's lies uncovered. | Tuta

We have analyzed telecommunication surveillance orders. Data shows that the EU's CSAM scanning is completely disproportionate and must be stopped.tutanota.com

- Liittynyt

- 17.10.2016

- Viestejä

- 2 516

Lapohan on aina tekosyy numero yksi kasvattaa valvontayhteiskuntaa lisää kun 99%:lta ihmisistä katoa täysin järkiperäinen ajattelu kun tunnereaktiot ovat niin rajuja. Pienin askelin pitkällä ajanjaksolla ja ihmiset eivät ymmärrä mitä on tapahtumassa. Suomessakin jo kerätään kaikilta sormenjälkiä kovalla tahdilla. Milloin alkaa julkinen tunnustelu ihmisten vastustuskyvyttömyydestä torpata kamerat jokaiseen kotiin? Ennemmin tai myöhemmin se tulee tapetille jos nykymeno jatkuu. Ja näitä asioita tuodaan uudestaan ja uudestaan esille kunnes ne menevät lopulta läpi vastusteluista. Orwell oli optimisti jne. jne. Kauhean näköistä mihin ihmisten touhu on menossa.

- Liittynyt

- 17.10.2016

- Viestejä

- 5 007

Tuossa "AI seuloo" ratkaisussa on tosiaan monta ongelmaa mm. se alammeko (yhteiskunta, viranomaiset) luottamaan likaa jonkun kolmannen tahon kehittämään ohjelman jonka toimintatavasta tai logiikasta emme tiedä mitään. Lisäksi näissä uhkana on se että kun järjestelmä on kerran luotu, kynnys sen ottaminen käyttöön muissakin asioissa madaltuu. Ei liene kovin vaikeaa vaihtaa lapon sijaan sinne haetuksi materiaaliksi esimerkiksi ääriajattelu, terrorismi tai valeinformaatio. Kaikkihan toki vastustavat näitä kolmea, mutta se mikä tekee asiasta hankalan on niiden termien määrittely ja rajaus, kuten nyt olemme huomanneet erään euraasialaisen valtion kanssa asiasta neuvotellessa.

- Liittynyt

- 30.10.2016

- Viestejä

- 2 209

AFRY-verkkosivusto on korvannut Vahanen.com -sivuston

AFRY-verkkosivusto on korvannut Vahanen.com -sivuston

Vahanen joutunut kyberhyökkäyksen kohteeksi ja ilmeisesti kryptattu tietoja kerta eivät pääse käsiksi. Vaikuttaa ilmeisen vakavalta, ainakin sillä perusteella että vetoavat KSE:hen jos projektit viivästyvät.

- Liittynyt

- 19.10.2016

- Viestejä

- 6 840

AFRY-verkkosivusto on korvannut Vahanen.com -sivuston

AFRY-verkkosivusto on korvannut Vahanen.com -sivustonvahanen.com

Vahanen joutunut kyberhyökkäyksen kohteeksi ja ilmeisesti kryptattu tietoja kerta eivät pääse käsiksi. Vaikuttaa ilmeisen vakavalta, ainakin sillä perusteella että vetoavat KSE:hen jos projektit viivästyvät.

Toivon mukaan on ainakin backupit kunnossa

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 300

Scanning 1.7 million Australian domains and finding 1.62 million SPF & DMARC email security issues

caniphish.com

caniphish.com

Ei kyllä hyvältä näytä

58% of Australian domains have some form of security issue with their SPF and DMARC configuration, with 542 domains mistakingly allowing any IP address on the planet to send SPF authenticated emails masquarading as their domain.

Alla olevasta linkistä voi tarkistaa esim. oman domainin tilanteen.

caniphish.com

caniphish.com

Email security issues with SPF & DMARC Adoption | CanIPhish

Scanning 1.7 million Australian domains and finding 1.62 million SPF & DMARC email security issues.

Ei kyllä hyvältä näytä

58% of Australian domains have some form of security issue with their SPF and DMARC configuration, with 542 domains mistakingly allowing any IP address on the planet to send SPF authenticated emails masquarading as their domain.

Alla olevasta linkistä voi tarkistaa esim. oman domainin tilanteen.

CanIBeSpoofed: The Free Email Spoofing Tool

CanIBeSpoofed is a free tool that analyzes SPF and DMARC records to discover email spoofing vulnerabilities.

Viimeksi muokattu:

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 478

Lenovon Notebook-sarjan BIOS/UEFI:sta on löytynyt kolme eri haavoittuvuutta:

support.lenovo.com

support.lenovo.com

securityaffairs.co

securityaffairs.co

Lenovo Notebook BIOS Vulnerabilities - Lenovo Support SK

3 UEFI Firmware flaws found in tens of Lenovo Notebook models

IT giant Lenovo released security fixes to address three vulnerabilities that impact the UEFI firmware shipped with over 70 product models.

Scanning 1.7 million Australian domains and finding 1.62 million SPF & DMARC email security issues

Email security issues with SPF & DMARC Adoption | CanIPhish

Scanning 1.7 million Australian domains and finding 1.62 million SPF & DMARC email security issues.caniphish.com

Ei kyllä hyvältä näytä

58% of Australian domains have some form of security issue with their SPF and DMARC configuration, with 542 domains mistakingly allowing any IP address on the planet to send SPF authenticated emails masquarading as their domain.

Alla olevasta linkistä voi tarkistaa esim. oman domainin tilanteen.

CanIBeSpoofed: The Free Email Spoofing Tool

CanIBeSpoofed is a free tool that analyzes SPF and DMARC records to discover email spoofing vulnerabilities.caniphish.com

Itellä oli ongelmana "sp=none". Oli helppo korjata kun se vaati vaan muutoksen "sp=none > sp=reject". Ei oo näköjään ihan hallussa toi mailin turvaaminen, vaikka silloin kun noi DMARCin, SPF:n ja DKIM:in asettelin toimintaan, niin omasta mielestä asetin ne mahdollisimman turvaaliseksi, niin toi oli sp-tägi oli pielessä... Joten kiitos tuosta linkistä!

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 300

Noista sähköpostin SPF, DKIM ja DMARC jutuista jos ne ei ole kaikille ihan tuttuja. Googlella on hyvät kuvaukset.

support.google.com

support.google.com

- SPF: Specifies the servers and domains that are authorized to send email on behalf of your organization.

- DKIM: Adds a digital signature to every outgoing message, which lets receiving servers verify the message actually came from your organization.

- DMARC: Lets you tell receiving servers what to do with outgoing messages from your organization that don’t pass SPF or DKIM.

Set up SPF | Apps & integrations | Google Workspace Help

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 1 662

Jos kaikki laittaisivat omat spf recordit kuntoon hardfaililla ja siitä tulisi ns standardi, niin spämmin ja muun paskan määrä vähenisi huomattavasti. Mutta niin moni juuri ja juuri pääsee ehkä spf softfailiin, kun ei jakseta säätää firman eri tahojen (erityisesti markkinoinnin) kanssa, jotka tykkää lähettää ulkopuolisten toimesta firman nimissä maileja maailmalle.

- Liittynyt

- 23.10.2016

- Viestejä

- 1 756

Jos kaikki laittaisivat omat spf recordit kuntoon hardfaililla

Tämä ois kyllä optimi. Toivottavasti jossain vaiheessa päästään globaalisti pakotettuun hardfailiin.

- Liittynyt

- 05.01.2021

- Viestejä

- 2 159

Shodan.io account membership tänään $5 ilman kryptopelleilyä

Shodan?

Kryptopelleily?

Miten liittyy tietoturvauutisiin?

Ois kiva jos näitä linkkejä hieman selitettäisiin auki.

- Liittynyt

- 19.10.2016

- Viestejä

- 6 840

Shodan?

Kryptopelleily?

Miten liittyy tietoturvauutisiin?

Ois kiva jos näitä linkkejä hieman selitettäisiin auki.

Tässä varmaan ajateltu, että kyseessä on itsestäänselvyys kun tuo on aika defacto työkalu (hakukone) tietoturvapuolella. Toki pitäisi muistaa ettei tätä ketjua lue aina tietoturva-ammattilaiset, eli olisihan nuo hyvä selittää auki.

Mutta Wikipedista valmis hyvä tiivistelmä: "Shodan is a search engine that lets users search for various types of servers (webcams, routers, servers, etc.) connected to the internet using a variety of filters. Some have also described it as a search engine of service banners, which are metadata that the server sends back to the client.[1] This can be information about the server software, what options the service supports, a welcome message or anything else that the client can find out before interacting with the server. "

- Liittynyt

- 19.10.2016

- Viestejä

- 4 762

Tässä varmaan ajateltu, että kyseessä on itsestäänselvyys kun tuo on aika defacto työkalu (hakukone) tietoturvapuolella. Toki pitäisi muistaa ettei tätä ketjua lue aina tietoturva-ammattilaiset, eli olisihan nuo hyvä selittää auki.

Mutta Wikipedista valmis hyvä tiivistelmä: "Shodan is a search engine that lets users search for various types of servers (webcams, routers, servers, etc.) connected to the internet using a variety of filters. Some have also described it as a search engine of service banners, which are metadata that the server sends back to the client.[1] This can be information about the server software, what options the service supports, a welcome message or anything else that the client can find out before interacting with the server. "

Jäsenyyteen sisältyy myös jotain pientä monitorointia, voi antaa vaikka muutaman ip:n ja vastaanottaa sähköpostiin alertteja jos löytää uusia palveluja (vastaavia portteja). Skannaustiheys on luokkaa todella hidas. (YMMV) Yhdestä palvelusta, joka pyörinyt yli vuoden tuli ilmoitus n. kuukauden päästä lisäämisestä.

- Liittynyt

- 20.10.2016

- Viestejä

- 7 026

Tuossa Shodan palvelussa on useampi taso ja tuolla 5$ saa membership, joka tosiaan ei anna kaikkien parhainta palvelua, mutta avaa kuitenkin todella paljon ominaisuuksia niistä kiinnostuneille.

Tuolla on noita eroja listattu:

account.shodan.io

account.shodan.io

Tuolla on noita eroja listattu:

Shodan Account

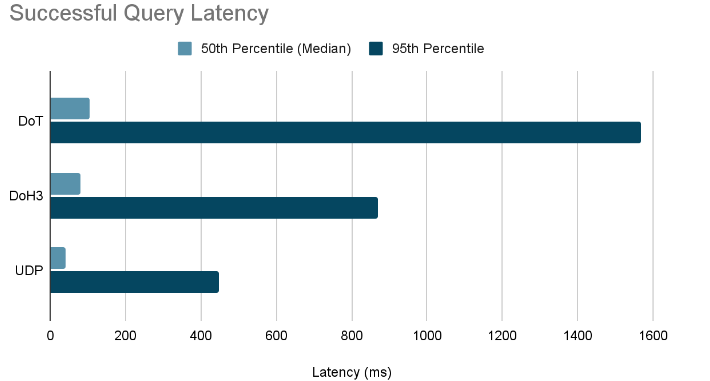

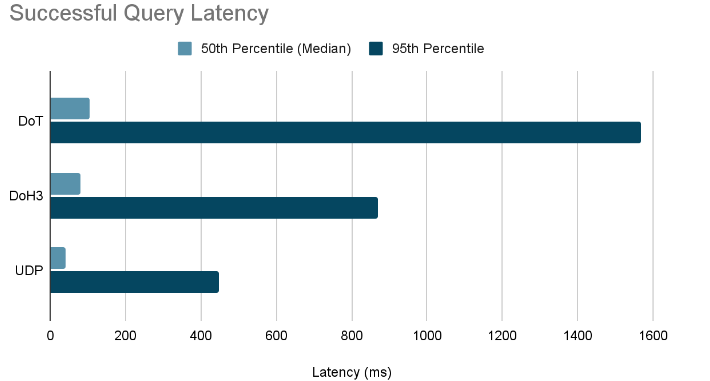

Google on lisännyt Androidiin DNS-over-HTTP/3 -tuen. Tuki tulee käyttäjille Google Play -päivityksenä. Toimii Android 11 -laitteilla ja uudemmilla (ja nähtävästi myös joillain Android 10 -laitteilla).

security.googleblog.com

security.googleblog.com

DNS-over-HTTP/3 in Android

Posted by Matthew Maurer and Mike Yu, Android team To help keep Android users’ DNS queries private, Android supports encrypted DNS. I...

- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

Juuri tästä syystä jos asia vähänkin kiinnostaa, kannattaa pistää oma infra pystyyn, halpaa ja helppoa. Olennaiset scannit kaksi kertaa päivässä + custom protokollat ja exploit monitoroinnit jne. Kaikkea sellaista mitä Shodani ei tarjoa. Ilmoitukset suoraan Pikaviestimeen, tärkeimpien asioiden monitorointi 5 minuutin intervallilla jne.Skannaustiheys on luokkaa todella hidas. (YMMV) Yhdestä palvelusta, joka pyörinyt yli vuoden tuli ilmoitus n. kuukauden päästä lisäämisestä.

Tulevasta iOS:n Lockdown Modesta on joku julkaissut testiä. WebGL ei ole tuettu, Javascript-suorituskyky notkahtaa selvästi ja selaimessa tietyt kuvaformaatit lakkaavat toimimasta, mutta lisää tietoturvaa haluavat ottavat tuon kyllä varmasti pysyvään käyttöön

Analyzing iOS 16 Lockdown Mode: Browser Features and Performance

Another year, another Apple iOS/iPadOS/MacOS release, right? But shortly before the iOS 16 betas dropped, Apple made an interesting announcement.

www.sevarg.net

- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

Uskomatonta, Windows vihdoinkin blokkaa jatkuvat etätyöpöytä verkkohyökäykset automaattisesti:

www.bleepingcomputer.com

Eihän tätä olekaan odotettu kuin yli 10 vuotta, että osaisivat tehdä asialle jotain.

www.bleepingcomputer.com

Eihän tätä olekaan odotettu kuin yli 10 vuotta, että osaisivat tehdä asialle jotain.

Windows 11 now blocks RDP brute-force attacks by default

Recent Windows 11 builds now come with the Account Lockout Policy policy enabled by default which will automatically lock user accounts (including Administrator accounts) after 10 failed sign-in attempts for 10 minutes.

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 6 840

Uskomatonta, Windows vihdoinkin blokkaa jatkuvat etätyöpöytä verkkohyökäykset automaattisesti:

Eihän tätä olekkaan odotettu kuin yli 10 vuotta, että osaisivat tehdä asialle jotain.

Windows 11 now blocks RDP brute-force attacks by default

Recent Windows 11 builds now come with the Account Lockout Policy policy enabled by default which will automatically lock user accounts (including Administrator accounts) after 10 failed sign-in attempts for 10 minutes.www.bleepingcomputer.com

Kieltämättä hyvä uudistus

Tosin saa olla muutenkin aika rohkea jos uskaltaa laittaa RDP:n auki suoraan nettiin päin. Tuostakin on ymmärtääkseni joitain aukkoja paikkailtu.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 300

Tuohan ei toimi pelkästään iOS ja iPadOS laitteissa. Tuki on myös macOS Venturassa. Laitoin virtuaaliin testiin.Tulevasta iOS:n Lockdown Modesta on joku julkaissut testiä. WebGL ei ole tuettu, Javascript-suorituskyky notkahtaa selvästi ja selaimessa tietyt kuvaformaatit lakkaavat toimimasta, mutta lisää tietoturvaa haluavat ottavat tuon kyllä varmasti pysyvään käyttöön

Analyzing iOS 16 Lockdown Mode: Browser Features and Performance

Another year, another Apple iOS/iPadOS/MacOS release, right? But shortly before the iOS 16 betas dropped, Apple made an interesting announcement.www.sevarg.net

- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

Nää on näitä hyviä kysymyksiä. Kun asiaa miettii hetken niin sitten tuleekin siihen ikävän tulokseen, että ns. turvalliset protokollat taitaa olla kuitenkin aikalailla vähissä. Nopeasti ei tule mieleen kuin WireGuard (ja sekin voi olla väärää tietoa, koska tuota ei ole vielä koiteltu vuosikymmentä), muita vastaavia varmasti on olemassa, mutta parin minuutin tuumailulla ei tullut yhtään mieleen.Tosin saa olla muutenkin aika rohkea jos uskaltaa laittaa RDP:n auki suoraan nettiin päin. Tuostakin on ymmärtääkseni joitain aukkoja paikkailtu.

Saas muuten nähdä samalla onko tuossa RDP:ssä korjattu stale connection problem. Eli joskus käy niin, että soketit ja järjestelmän resurssit loppuu, kun auki on yhtäkkiä kymmeniätuhansia remote desktoppeja, eikä Windows osaa hanskata noita mitenkään järkevästi tai tehokkaasti. Todnäk eivät ole osanneet korjata tuota. Toisaalta mm. Tor kärsii ihan juuri vastaavanlaisista ongelmista tällä hetkellä, ei oo helppoa ratkaisua noihin haasteisiin.

Viimeksi muokattu:

- Liittynyt

- 20.10.2016

- Viestejä

- 7 026

Esim. näitä on juurikin "hauska" skannailla/hakea tuolla Shodanilla ja Suomessakin on noita todella paljon auki...Tosin saa olla muutenkin aika rohkea jos uskaltaa laittaa RDP:n auki suoraan nettiin päin. Tuostakin on ymmärtääkseni joitain aukkoja paikkailtu.

- Liittynyt

- 19.10.2016

- Viestejä

- 6 840

Nää on näitä hyviä kysymyksiä. Kun asiaa miettii hetken niin sitten tuleekin siihen ikävän tulokseen, että ns. turvalliset protokollat taitaa olla kuitenkin aikalailla vähissä. Nopeasti ei tule mieleen kuin WireGuard (ja sekin voi olla väärää tietoa, koska tuota ei ole vielä koiteltu vuosikymmentä), muita vastaavia varmasti on olemassa, mutta parin minuutin tuumailulla ei tullut yhtään mieleen.

Saas muuten nähdä samalla onko tuossa RDP:ssä korjattu stale connection problem. Eli joskus käy niin, että soketit ja järjestelmän resurssit loppuu, kun auki on yhtäkkiä kymmeniätuhansia remote desktoppeja, eikä Windows osaa hanskata noita mitenkään järkevästi tai tehokkaasti. Todnäk eivät ole osanneet korjata tuota. Toisaalta mm. Tor kärsii ihan juuri vastaavanlaisista ongelmista tällä hetkellä, ei oo helppoa ratkaisua noihin haasteisiin.

No itse nyt lähinnä ajattelin, että ensin VPN:llä yhteys ja sitten sisäverkosta vasta RDP:llä kiinni. Tulee kuitenkin yksi turvakerros lisää. Toki jos haluaa näppärästi päästä ulkoverkosta etähallitsemaan koneita, niin TeamViewer on myös yksi kohtuu turvallinen vaihtoehto.

Mutta eiköhän niitä aukkoja löydy protokollasta kuin protokollasta. Toisista vain helpommin. Tietoturvakin on loppupeleissä sitä, että tehdään vaan hyökkääjälle hommasta niin vaikeaa että ei kannata edes yrittää.

Mutta yksi paha aukkohan (Mahdollisti RCE:n) tuossa RDP:ssä oli BlueKeep.

- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

BlueKeep oli kyllä aika mehevä, mutta NLA suojasi siltäkin, tai siis unauthenticated osuudelta. Pitää myös muistaa, että ongelmat voi olla jo TCP / TLS tasolla, eli salauksessa tai verkkokirjastoissa. Siksi jo ensimmäinen paketti pitäisi olla autentikoitu, että paketteihin joiden autentikointi ei onnistu, ei reagoida.Mutta yksi paha aukkohan (Mahdollisti RCE:n) tuossa RDP:ssä oli BlueKeep.

Btw. Mikko Hyppönen - 2022 - The Best Worst Thing @ YouTube

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 6 840

BlueKeep oli kyllä aika mehevä, mutta NLA suojasi siltäkin, tai siis unauthenticated osuudelta. Pitää myös muistaa, että ongelmat voi olla jo TCP / TLS tasolla, eli salauksessa tai verkkokirjastoissa. Siksi jo ensimmäinen paketti pitäisi olla autentikoitu, että paketteihin joiden autentikointi ei onnistu, ei reagoida.

NLA:sta tulikin mieleen tämä. Eli ennen sitä aikaa: The Online Ordering System

Tuo järjestelmä on todellakin odottanut vain korkkaamista.

Taitaa RDP:ssä olla nykyään suurin ongelma huonot salasanat ja tunnukset (RDP oikeuksin) joista ei välttämättä olla aina edes tietoisia.

- Liittynyt

- 17.10.2016

- Viestejä

- 2 516

Ainakin bitwardenin laajennoksella on kaikki lokaalisti kirjoitetut tiedostot kryptattuja. Toki sieltä saa esim. emailosoitteen ja bitwardenin asetukset selville.Taitaa olla myös ensimmäinen haittaohjelma joka yrittää lukea dataa salasanamanagerien selainlaajennuksista.

- Liittynyt

- 23.10.2016

- Viestejä

- 1 756

Eikös Bitwardenissa ole mahdollista ettei tietokanta mene koskaan lukkoon (jos käyttäjä näin haluaa), jolloin pääsalasanan hash on tallennettu salaamattomana koneelle?

On mahdollista ettei mene lukkoon (kuten mulla on) mutta pääsalasanaa käytetään ainoastaan kun vault avataan. En ainakaan itse ole löytänyt salasanahashia koneelta vaikka vault on aina auki.

Ja tosiaan Bitwardenin FAQ:

Q: Is my Bitwarden master password stored locally?

A: No.

We do not keep the master password stored locally or in memory. Your encryption key (derived from the master password) is kept in memory only while the app is unlocked, which is required to decrypt data in your vault. When the vault is locked, this data is purged from memory.

- Liittynyt

- 17.10.2016

- Viestejä

- 2 516

En tiedä. Bitwarden sanoo:Eikös Bitwardenissa ole mahdollista ettei tietokanta mene koskaan lukkoon (jos käyttäjä näin haluaa), jolloin pääsalasanan hash on tallennettu salaamattomana koneelle?

On your Local Machine

Data that is stored on your computer/device is encrypted and only decrypted when you unlock your Vault. Decrypted data is stored in memory only and is never written to persistent storage.

- Liittynyt

- 23.10.2016

- Viestejä

- 1 756

Edgessä ei näytä olevan tuota ongelmaa.

- Liittynyt

- 20.10.2016

- Viestejä

- 7 026

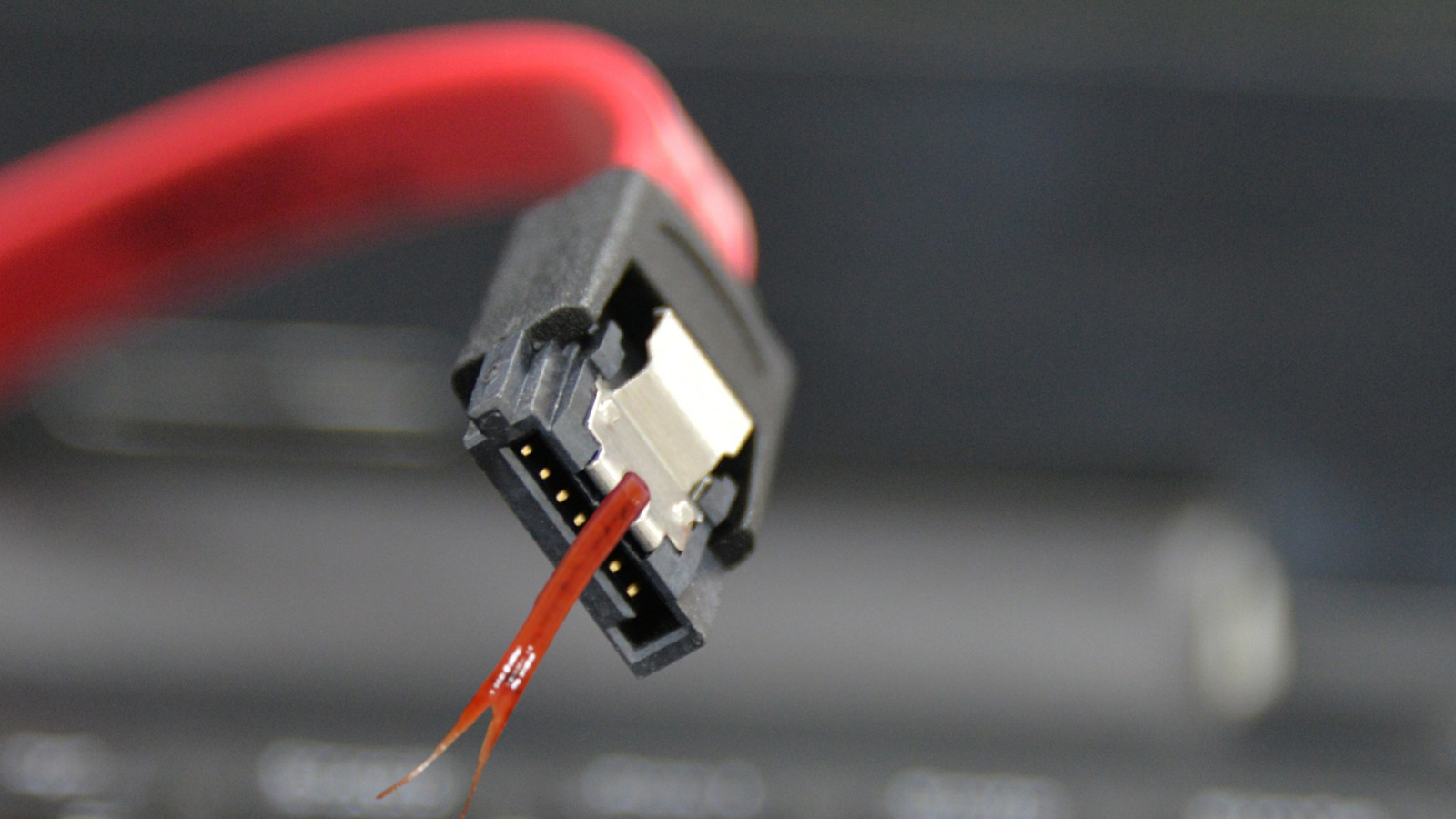

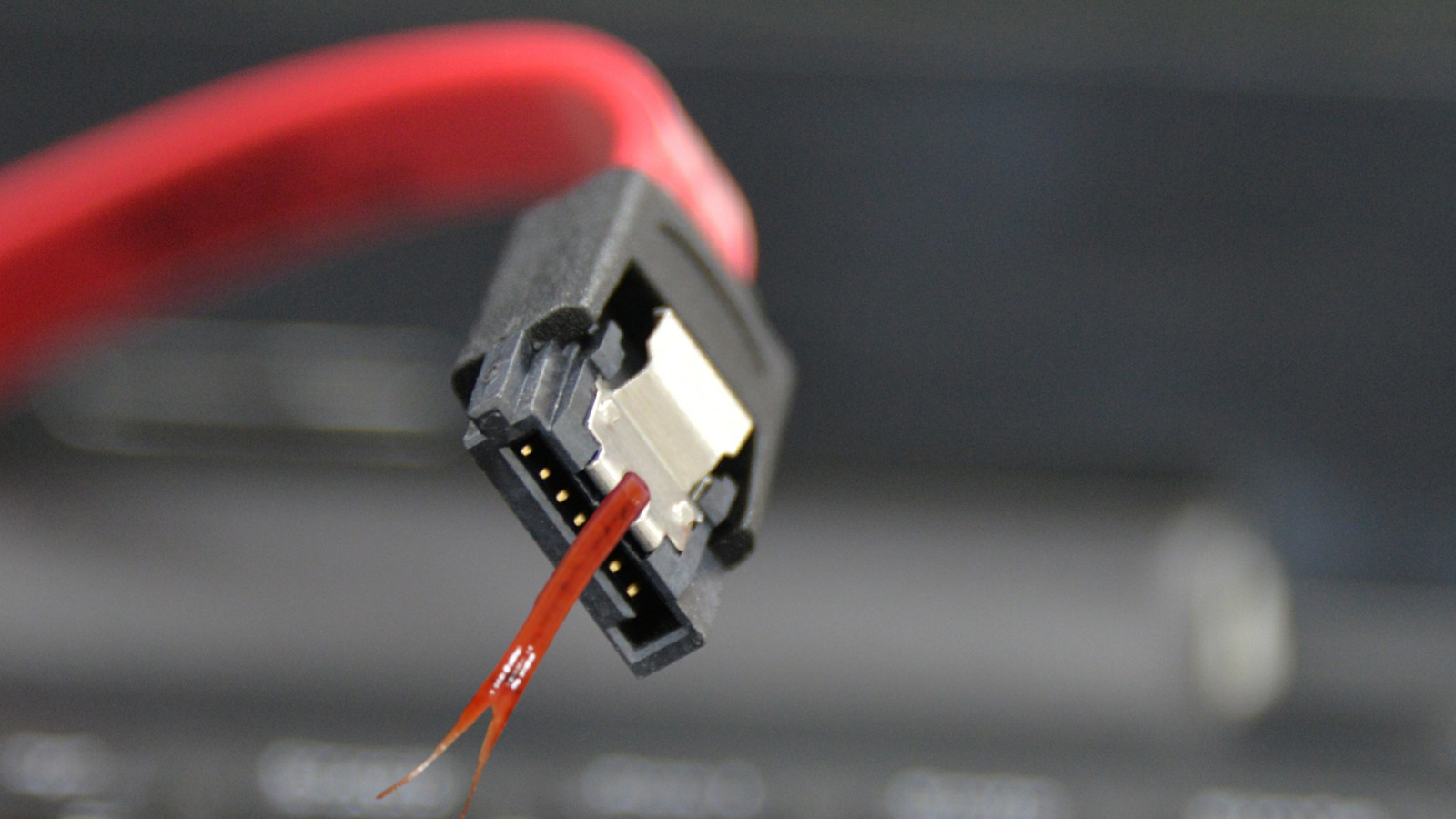

Ei mitenkään vaarallinen asia normaalille käyttäjälle, mutta jälleen mielenkiintoinen idea (oletettavasti toimiva sellainen) on käyttää SATA kaapelia anteenina, jolla voi lähettää jopa 120cm päähän dataa. Tämä on vaarallista kun on olemassa tarpeita, jolloin kone on ns. "air gapped", eli siinä ei ole mitään yhteyttä ulkoiseen maailmaan, koska data sen verta salaista. Vaatii tietenkin, että joku sisäpiiriläinen asentaa kyseiseen koneeseen softaa, joka hyödyntää tuota, mutta esim. teollisuus salaisuuksien maailmassa, tämäkin on otettava huomioon. Puhumattakaan armeijan systeemeistä, taikka kriittisistä järjestelmistä (energia, vesi, kaasu jne...).

www.bleepingcomputer.com

www.bleepingcomputer.com

Air-gapped systems leak data via SATA cable WiFi antennas

An Israeli security researcher has demonstrated a novel attack against air-gapped systems by leveraging the SATA cables inside computers as a wireless antenna to emanate data via radio signals.

- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

Air-gapped systems leak data via SATA cable WiFi antennas

An Israeli security researcher has demonstrated a novel attack against air-gapped systems by leveraging the SATA cables inside computers as a wireless antenna to emanate data via radio signals.www.bleepingcomputer.com

Näitä nyt nousee vähän väliä uutisina, mutta asiahan on vanha kuin taivas ja jos kerran on tarkoitus tehdä turvallisia järjestelmiä, niin tässä ei ole kyllä mitään uutta. Näyttäisi että 1940 luvulla asia oli jo tapetilla.

Tempest (codename) - Wikipedia

Usein miten nämä paljastuu jonkinlaisina ongelmina normaalissa käytössä, kun joku aiheuttaa häiriötä johonkin tai ei toimi. Tosin silloin yleensä ei edes ajatella sitä toista puolta, että mitä sen häiriön mukana saattoi vuotaa.

Samaa asiaa sitten toistellaan aina uutena juttuna, mihin se sitten milloinkin liittyy. Jos järjestelmästä lähtee mitä tahansa signaalia, niin sitä voidaan väärinkäyttää signalointiin.

Konseptina anything over anything. Vasta kun signaalia ei lähde, on ongelma poistettu.

Covert channel - Wikipedia

Lukemattomissa softissa joita olen tehnyt, on aivan varmasti timing attack reikiä ja vaikka kuinka. Niiden kitkeminen on todella haastavaa:

Timing attack - Wikipedia

Sekä kaikki normaalit järjestelmät on ihan käsittämättömän täynnä side-channeleita, koska niitä ei ole koitettu kitkeä:

Side-channel attack - Wikipedia

Joskus noita signaaleita voidaan toki käyttää myös viihteellisiin tarkoituksiin ja varsin hyvin muodostettuina:

Sekä legendaariset tapaukset joissa vaikka hella alkaa ottamaan AM lähetyksiä vastaan. Näitähän riittää.

Voi olla että tuokin on sellainen tieteenlaji joka on aika pitkälle kehittynyt, varsinkin jos käytettävissä on riittävästi osaamista ja rautaa. Jos käytettävissä on vaikka kymmeniä vimpan päälle tuunattuja state of art sigint satelliitteja ja sitten niiden datan ristiinprosessointiin ja filtteröintiin käytetään supertietokoneita.

Se on varmaan vähän samassa kategoriassa oleva ero, kuin että montako galaksia näet taivaalla? Versus montako JWST näkee niitä. Ja on mulla sitten se kaveri joka harrastelee taivaalle katselua ja omistaa hienon 5" teleskoopin takapihallaan ja sanoi että ei niitä kovin montaa näy.

Jossain keskustelussa joskus väläytin ideaa, että miksi 5G pelottaa. Ehkäpä (teknisesti miksipä ei?) 5G tukiasemat toimii tiedustelupalveluiden tutkina. Joku voisi lahjoittaa viimeisimät 5G vermeet CCC klubille analysoitavaksi.

Mainio pätkä vielä Black Hatista. Miten vaikeaa noista on päästä eroon, varsinkin jos pääsee tarkkailemaan edes jollain tasolla järjestelmän toimintaa.

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 1 049

Tulipa tuosta mieleen Neuvostoliiton USA:n Moskovan suurlähetystöön lahjoittama seinäkoriste, joka toimi passiivisena salakuuntelulaitteena vuosina 1945-1952 suurlähettilään asunnossa.

Salakuuntelulaitetta ei löydetty helposti kun siinä ei ollut virtalähdetta, vaan se vaati ulkopuolisen radiosignaalin toimiakseen.

en.wikipedia.org

en.wikipedia.org

Salakuuntelulaitetta ei löydetty helposti kun siinä ei ollut virtalähdetta, vaan se vaati ulkopuolisen radiosignaalin toimiakseen.

The Thing (listening device) - Wikipedia

- Liittynyt

- 16.10.2016

- Viestejä

- 22 616

Mielenkiintoinen podcast, jossa muutama vuosi sitten Nordean työntekijänä rahoja kavaltanut Sebastian Karikko kertoo elämästään, tekemisistään ja tulevasta tuomiostaan. Tähän ketjuun liittyen silti ehkä mielenkiintoisimpana pointtina tässä kohdassa jänniä pointteja Nordean tietoturvasta ennen ja jälkeen tapahtuneen:

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 300

Sambassa vakava haavoittuvuus.

www.kyberturvallisuuskeskus.fi

www.kyberturvallisuuskeskus.fi

Vakava haavoittuvuus Samba-palvelinohjelmistossa | Kyberturvallisuuskeskus

Samba-palvelinohjelmiston vakava haavoittuvuus antaa hyökkääjälle muun muassa mahdollisuuden muokata kohdejärjestelmän salasanoja. Päivitykset on syytä asentaa viipymättä.

- Liittynyt

- 19.10.2016

- Viestejä

- 1 049

Jos on VMwaren vekottimia käytössä niin kipin kapin pävittelemään.

VMwaren päivityspaketti korjaa VMware Workspace ONE Access, VMware Identity Manager ja VMware vRealize Automation -tuotteista kriittisen haavoittuvuuden. Lisäksi päivityspaketti korjaa muita haavoittuvuusksia VMware Access Connectorista ja Identity Manager Connectorista. Kriittistä haavoittuvuutta hyväksikäyttämällä hyökkääjä voi verkon yli saada pääkäyttäjätason oikeudet ilman todentamista. VMwaren mukaan korjaavat päivitykset tulisi asentaa mahdollisimman pian.

www.kyberturvallisuuskeskus.fi

www.kyberturvallisuuskeskus.fi

VMwaren päivityspaketti korjaa VMware Workspace ONE Access, VMware Identity Manager ja VMware vRealize Automation -tuotteista kriittisen haavoittuvuuden. Lisäksi päivityspaketti korjaa muita haavoittuvuusksia VMware Access Connectorista ja Identity Manager Connectorista. Kriittistä haavoittuvuutta hyväksikäyttämällä hyökkääjä voi verkon yli saada pääkäyttäjätason oikeudet ilman todentamista. VMwaren mukaan korjaavat päivitykset tulisi asentaa mahdollisimman pian.

Kriittiseksi luokiteltu VMware-päivityspaketti korjaa haavoittuvuuksia useista tuotteista | Kyberturvallisuuskeskus

VMware julkaisi päivityspaketin, joka korjaa kriittiseksi luokitellun haavoittuvuuden. Haavoittuvuuteen on olemassa toimiva hyväksikäyttökeino. Päivitykset on syytä asentaa pikimmiten.

Uutiset

-

NVIDIAn N1-piirillä varustettu kannettavan emolevy löysi tiensä myyntiin Kiinassa

10.4.2026 14:43

-

Cherry Xtrfy julkaisi uuden kompaktin pelinäppäimistön TMR-kytkimillä

10.4.2026 14:38

-

Live: io-techin Tekniikkapodcast (14-15/2026)

10.4.2026 13:12

-

Intelin Bartlett Lake viriteltiin toimimaan kuluttajaemolevyillä

10.4.2026 01:27

-

Corsair julkaisi kaksi uutta Frame 4000 -sarjan kotelomallia ja uuden konfigurointityökalun

9.4.2026 00:53